安全能力交換協同應對DDoS

在互聯網誕生之初,網路安全問題也伴隨出現,攻擊與防禦一直都處於此消彼長、相生相剋的狀態,其中以 DDoS 分散式拒絕服務攻擊最甚。

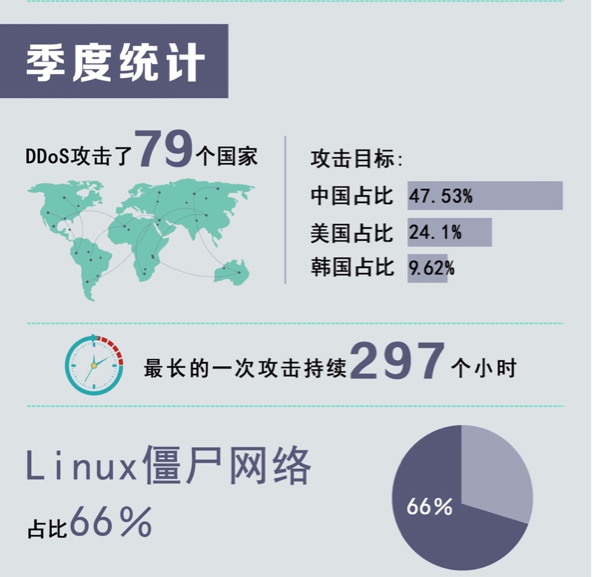

根據2018年第一季度 DDoS 報告統計顯示,DDoS 攻擊了79個國家,DDoS 網路攻擊已成全球化趨勢,攻擊者與受害者的數量大幅增長,長期攻擊的數量也不斷增加,單次攻擊最長曆時297小時。

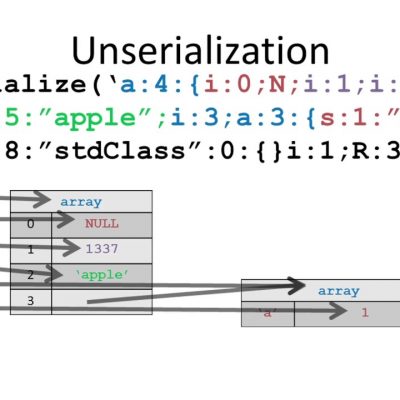

2018年Q1 DDoS攻擊態勢一覽圖

安全形勢的急劇惡化也催生出了海量的安全需求,大量安全廠商及網路運營商都投身到這場全球性的安全對抗戰役中,但是隨著網路攻擊在規模、複雜性及量級方面的不斷擴大,越來越多的網路安全廠商及運營商感覺到「力不從心」,大家都意識到應對現今的網路攻擊已不是一家公司或單一組織可以解決的。協作,必將成為未來網路安全領域最重要的發展方向。

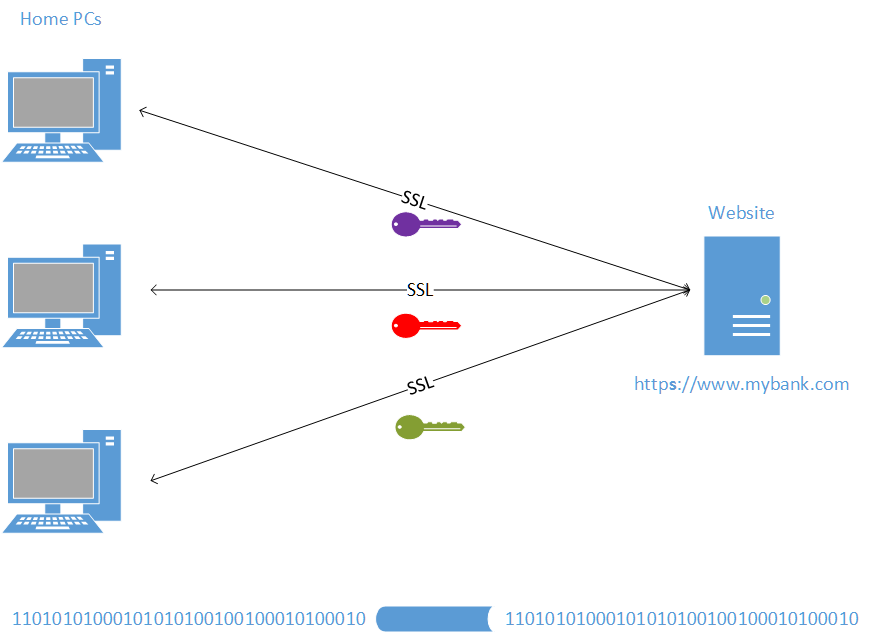

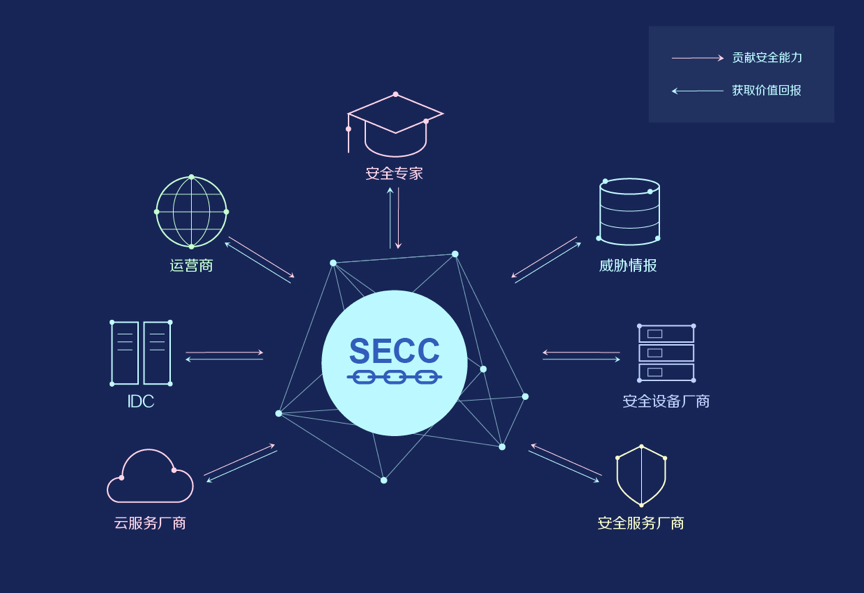

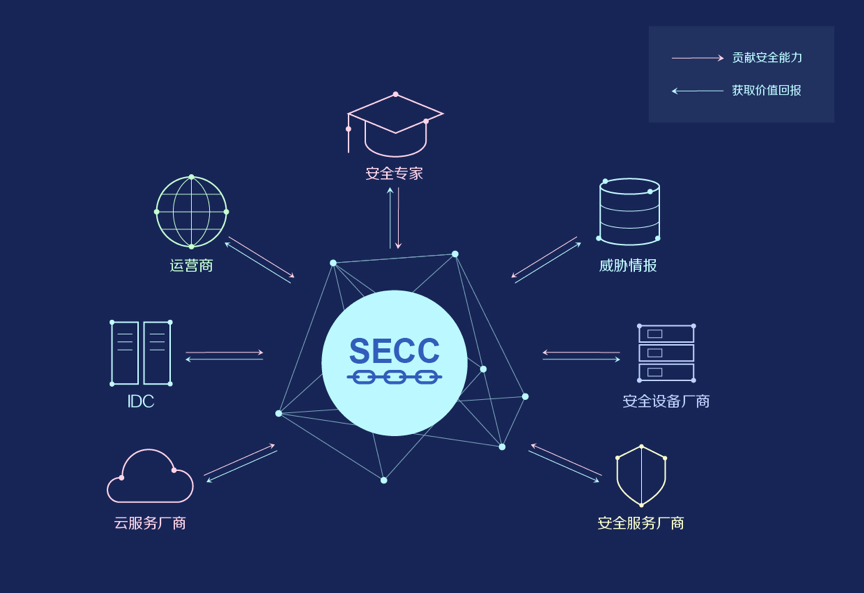

通過建立合作共贏的安全能力交換網,在一個多元化的分散式安全防禦架構中,整合網路運營商、網路安全廠商、安全服務提供商等企業資源,並根據自身所能貢獻的安全資源(如 IP,帶寬,機櫃等)、安全產品(如防火牆、Anti-DDoS、IDPS 等)、安全人才(如白帽子)和安全威脅情報進行對接協作,是目前最佳的協作防禦合作模式。通過整合這些安全能力去有效扭轉當下分散式安全網路中各自為陣,單打獨鬥的情況,同時幫助廠商從受限於自身產品性能的瓶頸中釋放並擴大其安全能力,協調多方冗餘資源,即可有效提高安全服務能力。

安全能力交換網示意圖

*SECC:基於區塊鏈技術的可信安全交換協議*

安全能力交換網路的實現離不開底層架構的搭建。而在安全市場上,基於Intel開源項目 DPDK 的底層防禦架構已成為典型的安全應用實踐之一。

DPDK 本身是為數據面快速做報文處理的應用程序提供的一套簡潔的框架,同時它也提供了一部分示例指導使用者如何創建自身的應用程序。由於其中公開的代碼是可迭代的,安全廠商可以經過理解之後構建自身對包轉發的邏輯或者建立自身的協議棧,減少由於原有內核轉髮帶來的開銷,從而達到快速轉發提高性能的目的。

通過使用自研發的協議棧繞過了 Linux 的內核協議棧,並且採用多核擴展的處理架構,保證了多台設備在同時使用的情況下可以儘可能減少由於存儲體共用、搶佔匯流排等影響並發處理的因素。同時,在考慮多核擴展的處理問題上,根據 CPU 的親緣性把操作和程序處理綁定到了特定的內核上,並且盡量減少遠端內存訪問的情況,降低線程之間的等待時間,避免資源競爭帶來的性能損耗。

現已有行業內的安全廠商利用這套底層架構進行底層防禦的再研發,例如青松雲安全推出的底層防禦架構 HADES——基於Intel開放的 DPDK 套件,在x86架構上實現針對 DDoS 攻擊的秒級識別和精準清洗,可將普通伺服器轉化為具有 DDoS 清洗能力的安全設備。同時,為了改善上文中所提到的安全行業單打獨鬥、各自為營的現狀,這套架構支持接入安全能力交換網路,為解決能力網中的 DDoS 防禦需求提供強大力量。已加入的安全廠商各有側重,在安全能力交換網中分別貢獻諸如清洗、檢測、威脅情報等等的多種能力。

此外,安全廠商嘗試將區塊鏈技術引入安全能力交換網路,以解決各廠商在協作過程中可能涉及的一些信任問題,是對能力網路的一次全新升級。合作夥伴可通過底層防禦架構對本地或異地安全資源進行自主調配及復用,向其他合作方貢獻或索取冗餘資源,形成連接全球的安全能力網路。利用區塊鏈技術對安全能力與價值交換進行完整追溯,對產生的安全結果進行確權,有力促進安全能力交換網的日常協作,最大化利用協同的力量共同抵禦黑客攻擊,才能實現安全能力網的真正價值。

文本鏈接:https://linuxstory.org/security-capability-exchange-coordination-response-ddos