Linux 如何設置密碼複雜度?

對於 Linux 系統管理員來說,用戶管理是最重要的事之一。這涉及到很多因素,實現強密碼策略是用戶管理的其中一個方面。移步後面的 URL 查看如何 在 Linux 上生成一個強密碼。它會限制系統未授權的用戶的訪問。

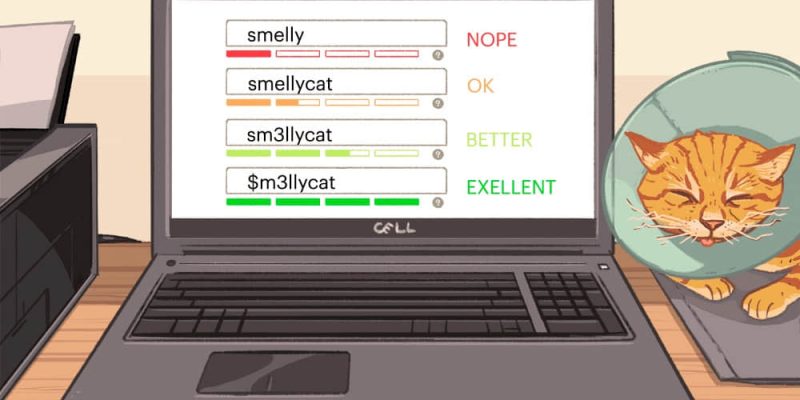

所有人都知道 Linux 的默認策略很安全,然而我們還是要做一些微調,這樣才更安全。弱密碼有安全隱患,因此,請特別注意。移步後面的 URL 查看生成的強密碼的密碼長度和分值。本文將教你在 Linux 中如何實現最安全的策略。

在大多數 Linux 系統中,我們可以用 PAM( 可插拔認證模塊 )來加強密碼策略。在下面的路徑可以找到這個文件。

- 在紅帽系列的系統中,路徑:

/etc/pam.d/system-auth。 - Debian 系列的系統中,路徑:

/etc/pam.d/common-password。

關於默認的密碼過期時間,可以在 /etc/login.defs 文件中查看詳細信息。

為了更好理解,我摘取了文件的部分內容:

# vi /etc/login.defs

PASS_MAX_DAYS 99999

PASS_MIN_DAYS 0

PASS_MIN_LEN 5

PASS_WARN_AGE 7詳細解釋:

PASS_MAX_DAYS:一個密碼可使用的最大天數。PASS_MIN_DAYS:兩次密碼修改之間最小的間隔天數。PASS_MIN_LEN:密碼最小長度。PASS_WARN_AGE:密碼過期前給出警告的天數。

我們將會展示在 Linux 中如何實現下面的 11 個密碼策略。

- 一個密碼可使用的最大天數

- 兩次密碼修改之間最小的間隔天數

- 密碼過期前給出警告的天數

- 密碼歷史記錄/拒絕重複使用密碼

- 密碼最小長度

- 最少的大寫字母個數

- 最少的小寫字母個數

- 最少的數字個數

- 最少的其他字元(符號)個數

- 賬號鎖定 — 重試

- 賬號解鎖時間

密碼可使用的最大天數是什麼?

這一參數限制一個密碼可使用的最大天數。它強制用戶在過期前修改他/她的密碼。如果他們忘記修改,那麼他們會登錄不了系統。他們需要聯繫管理員才能正常登錄。這個參數可以在 /etc/login.defs 文件中設置。我把這個參數設置為 90 天。

# vi /etc/login.defs

PASS_MAX_DAYS 90密碼最小天數是什麼?

這個參數限制兩次修改之間的最少天數。舉例來說,如果這個參數被設置為 15 天,用戶今天修改了密碼,那麼在 15 天之內他都不能修改密碼。這個參數可以在 /etc/login.defs 文件中設置。我設置為 15 天。

# vi /etc/login.defs

PASS_MIN_DAYS 15密碼警告天數是什麼?

這個參數控制密碼警告的前置天數,在密碼即將過期時會給用戶警告提示。在警告天數結束前,用戶會收到日常警告提示。這可以提醒用戶在密碼過期前修改他們的密碼,否則我們就需要聯繫管理員來解鎖密碼。這個參數可以在 /etc/login.defs 文件中設置。我設置為 10 天。

# vi /etc/login.defs

PASS_WARN_AGE 10注意: 上面的所有參數僅對新賬號有效,對已存在的賬號無效。

密碼歷史或拒絕重複使用密碼是什麼?

這個參數控制密碼歷史。它記錄曾經使用過的密碼(禁止使用的曾用密碼的個數)。當用戶設置新的密碼時,它會檢查密碼歷史,如果他們要設置的密碼是一個曾經使用過的舊密碼,將會發出警告提示。這個參數可以在 /etc/pam.d/system-auth 文件中設置。我設置密碼歷史為 5。

# vi /etc/pam.d/system-auth

password sufficient pam_unix.so md5 shadow nullok try_first_pass use_authtok remember=5密碼最小長度是什麼?

這個參數表示密碼的最小長度。當用戶設置新密碼時,系統會檢查這個參數,如果新設的密碼長度小於這個參數設置的值,會收到警告提示。這個參數可以在 /etc/pam.d/system-auth 文件中設置。我設置最小密碼長度為 12。

# vi /etc/pam.d/system-auth

password requisite pam_cracklib.so try_first_pass retry=3 minlen=12try_first_pass retry=3:在密碼設置交互界面,用戶有 3 次機會重設密碼。

設置最少的大寫字母個數?

這個參數表示密碼中至少需要的大寫字母的個數。這些是密碼強度參數,可以讓密碼更健壯。當用戶設置新密碼時,系統會檢查這個參數,如果密碼中沒有大寫字母,會收到警告提示。這個參數可以在 /etc/pam.d/system-auth 文件中設置。我設置密碼(中的大寫字母)的最小長度為 1 個字母。

# vi /etc/pam.d/system-auth

password requisite pam_cracklib.so try_first_pass retry=3 minlen=12 ucredit=-1設置最少的小寫字母個數?

這個參數表示密碼中至少需要的小寫字母的個數。這些是密碼強度參數,可以讓密碼更健壯。當用戶設置新密碼時,系統會檢查這個參數,如果密碼中沒有小寫字母,會收到警告提示。這個參數可以在 /etc/pam.d/system-auth 文件中設置。我設置為 1 個字母。

# vi /etc/pam.d/system-auth

password requisite pam_cracklib.so try_first_pass retry=3 minlen=12 lcredit=-1設置密碼中最少的數字個數?

這個參數表示密碼中至少需要的數字的個數。這些是密碼強度參數,可以讓密碼更健壯。當用戶設置新密碼時,系統會檢查這個參數,如果密碼中沒有數字,會收到警告提示。這個參數可以在 /etc/pam.d/system-auth 文件中設置。我設置為 1 個數字。

# vi /etc/pam.d/system-auth

password requisite pam_cracklib.so try_first_pass retry=3 minlen=12 dcredit=-1設置密碼中最少的其他字元(符號)個數?

這個參數表示密碼中至少需要的特殊符號的個數。這些是密碼強度參數,可以讓密碼更健壯。當用戶設置新密碼時,系統會檢查這個參數,如果密碼中沒有特殊符號,會收到警告提示。這個參數可以在 /etc/pam.d/system-auth 文件中設置。我設置為 1 個字元。

# vi /etc/pam.d/system-auth

password requisite pam_cracklib.so try_first_pass retry=3 minlen=12 ocredit=-1設置賬號鎖定?

這個參數控制用戶連續登錄失敗的最大次數。當達到設定的連續失敗登錄次數閾值時,鎖定賬號。這個參數可以在 /etc/pam.d/system-auth 文件中設置。

# vi /etc/pam.d/system-auth

auth required pam_tally2.so onerr=fail audit silent deny=5

account required pam_tally2.so設定賬號解鎖時間?

這個參數表示用戶解鎖時間。如果一個用戶賬號在連續認證失敗後被鎖定了,當過了設定的解鎖時間後,才會解鎖。設置被鎖定中的賬號的解鎖時間(900 秒 = 15分鐘)。這個參數可以在 /etc/pam.d/system-auth 文件中設置。

# vi /etc/pam.d/system-auth

auth required pam_tally2.so onerr=fail audit silent deny=5 unlock_time=900

account required pam_tally2.sovia: https://www.2daygeek.com/how-to-set-password-complexity-policy-on-linux/

作者:Magesh Maruthamuthu 選題:lujun9972 譯者:lxbwolf 校對:wxy

本文轉載來自 Linux 中國: https://github.com/Linux-CN/archive