在 Linux 下使用 TCP 封裝器來加強網路服務安全

正確理解 hosts.allow 和 hosts.deny 文件

當一個網路請求到達你的主機的時候,TCP 封裝器會使用 hosts.allow 和 hosts.deny (按照這樣的順序)來決定客戶端是否應該被允許使用一個提供的服務。.

在默認情況下,這些文件內容是空的,或者被注釋掉,或者根本不存在。所以,任何請求都會被允許通過 TCP 過濾器而且你的系統被置於依靠防火牆來提供所有的保護。因為這並不是我們想要的。由於在一開始我們就介紹過的原因,清確保下面兩個文件都存在:

# ls -l /etc/hosts.allow /etc/hosts.deny

兩個文件的編寫語法規則是一樣的:

<services> : <clients> [: <option1> : <option2> : ...]在文件中,

services指當前規則對應的服務,是一個逗號分割的列表。clients指被規則影響的主機名或者 IP 地址,逗號分割的。下面的通配符也可以接受:ALL表示所有事物,應用於clients和services。LOCAL表示匹配在正式域名中沒有完全限定主機名(FQDN)的機器,例如localhost。KNOWN表示主機名,主機地址,或者用戶是已知的(即可以通過 DNS 或其它服務解析到)。UNKNOWN和KNOWN相反。PARANOID如果進行反向 DNS 查找彼此返回了不同的地址,那麼連接就會被斷開(首先根據 IP 去解析主機名,然後根據主機名去獲得 IP 地址)。

- 最後,一個冒號分割的動作列表表示了當一個規則被觸發的時候會採取什麼操作。

你應該記住 /etc/hosts.allow 文件中允許一個服務接入的規則要優先於 /etc/hosts.deny 中的規則。另外還有,如果兩個規則應用於同一個服務,只有第一個規則會被納入考慮。

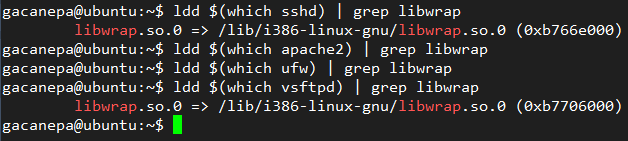

不幸的是,不是所有的網路服務都支持 TCP 過濾器,為了查看一個給定的服務是否支持他們,可以執行以下命令:

# ldd /path/to/binary | grep libwrap如果以上命令執行以後得到了以下結果,那麼它就可以支持 TCP 過濾器,sshd 和 vsftpd 作為例子,輸出如下所示。

查找 TCP 過濾器支持的服務

如何使用 TCP 過濾器來限制服務的許可權

當你編輯 /etc/hosts.allow 和 /etc/hosts.deny 的時候,確保你在最後一個非空行後面通過回車鍵來添加一個新的行。

為了使得 SSH 和 FTP 服務只允許 localhost 和 192.168.0.102 並且拒絕所有其他用戶,在 /etc/hosts.deny 添加如下內容:

sshd,vsftpd : ALL

ALL : ALL而且在 /etc/hosts.allow 文件中添加如下內容:

sshd,vsftpd : 192.168.0.102,LOCAL

這些更改會立刻生效並且不需要重新啟動。

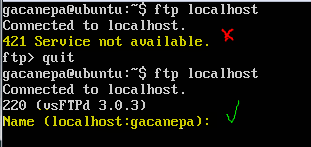

在下圖中你會看到,在最後一行中刪掉 LOCAL 後,FTP 伺服器會對於 localhost 不可用。在我們添加了通配符以後,服務又變得可用了。

確認 FTP 許可權

為了允許所有服務對於主機名中含有 example.com 都可用,在 hosts.allow 中添加如下一行:

ALL : .example.com

而為了禁止 10.0.1.0/24 的機器訪問 vsftpd 服務,在 hosts.deny 文件中添加如下一行:

vsftpd : 10.0.1.

在最後的兩個例子中,注意到客戶端列表每行開頭和結尾的點。這是用來表示 「所有名字或者 IP 中含有那個字元串的主機或客戶端」

這篇文章對你有用嗎?你有什麼問題或者評論嗎?請你盡情在下面留言交流。

via: http://www.tecmint.com/secure-linux-tcp-wrappers-hosts-allow-deny-restrict-access/

作者:Gabriel Cánepa 譯者:LinuxBars 校對:wxy

本文轉載來自 Linux 中國: https://github.com/Linux-CN/archive