Samba 系列(五):將另一台 Ubuntu DC 伺服器加入到 Samba DC 實現雙域控主機模式

需求

這篇文章是 Samba4 AD DC 系列的第五篇,前邊幾篇如下:

1、在 Ubuntu 系統上使用 Samba4 來創建活動目錄架構

3、使用 Windows 10 的 RSAT 工具來管理 Samba4 活動目錄架構

4、在 Windows 下管理 Samba4 AD 域管制器 DNS 和組策略

第一步:為設置 Samba4 進行初始化配置

1、在開始把第二個 DC 伺服器加入到 Samba4 AD DC 域環境之前,你需要注意一些初始化設置信息,首先,確保這個新系統的主機名包含描述性名稱。

假設第一個域伺服器的主機名叫做 adc1 ,你可以把第二個域伺服器命名為 adc2,以保持域控制器名稱的一致性。

執行下面的命令來修改系統主機名:

# hostnamectl set-hostname adc2

或者你也可以手動編輯 /etc/hostname 文件,在新的一行輸入你想設置的主機名。

# nano /etc/hostname

這裡添加主機名。

adc2

2、下一步,打開本地系統解析文件並添加一個條目,包含主域控制器的 IP 地址和 FQDN 名稱。如下圖所示:

在這篇教程中,主域控伺服器的主機名為 adc1.tecmint.lan ,其對應的 IP 地址為 192.168.1.254 。

# nano /etc/hosts

添加如下行:

IP_of_main_DC FQDN_of_main_DC short_name_of_main_DC

為 Samba4 AD DC 伺服器設置主機名

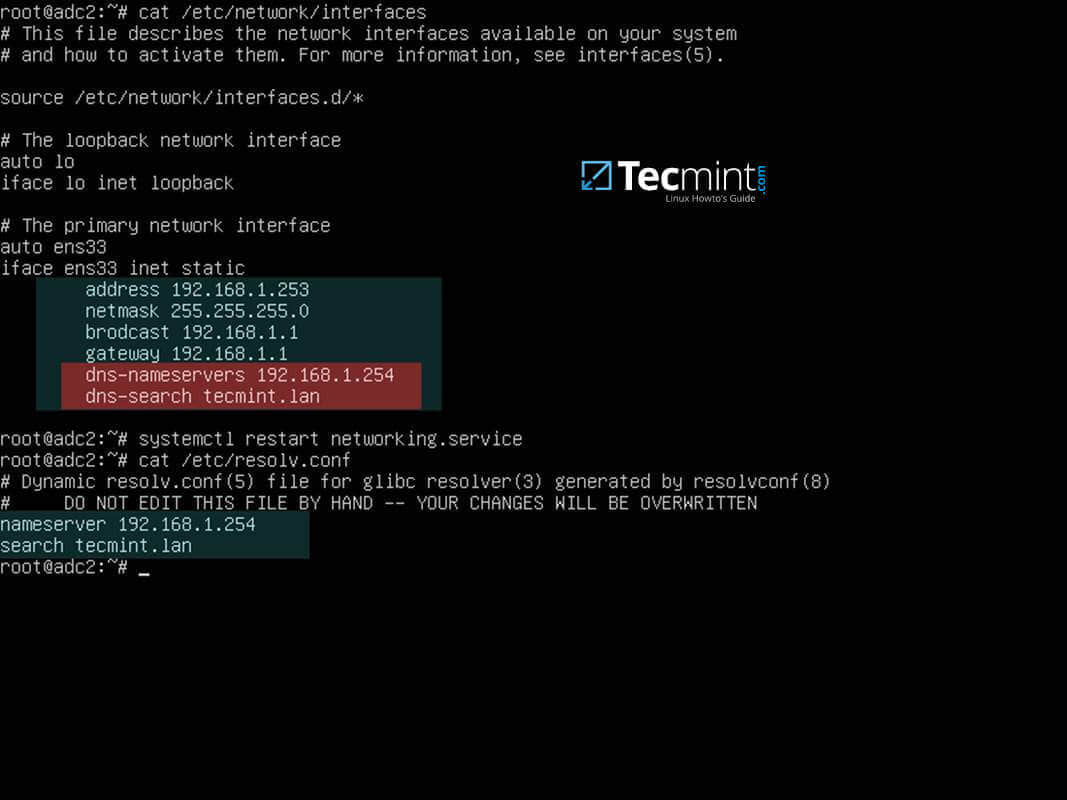

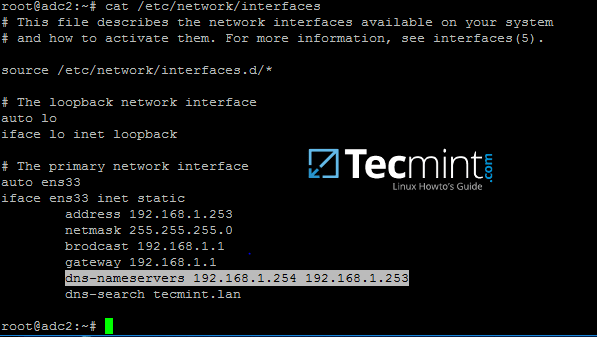

3、下一步,打開 /etc/network/interfaces 配置文件並設置一個靜態 IP 地址,如下圖所示:

注意 dns-nameservers 和 dns-search 這兩個參數的值。為了使 DNS 解析正常工作,需要把這兩個值設置成主 Samba4 AD DC 伺服器的 IP 地址和域名。

重啟網卡服務以讓修改的配置生效。檢查 /etc/resolv.conf 文件,確保該網卡上配置的這兩個 DNS 的值已更新到這個文件。

# nano /etc/network/interfaces

編輯並替換你自定義的 IP 設置:

auto ens33

iface ens33 inet static

address 192.168.1.253

netmask 255.255.255.0

brodcast 192.168.1.1

gateway 192.168.1.1

dns-nameservers 192.168.1.254

dns-search tecmint.lan

重啟網卡服務並確認生效。

# systemctl restart networking.service

# cat /etc/resolv.conf

配置 Samba4 AD 伺服器的 DNS

當你通過簡寫名稱(用於構建 FQDN 名)查詢主機名時, dns-search 值將會自動把域名添加上。

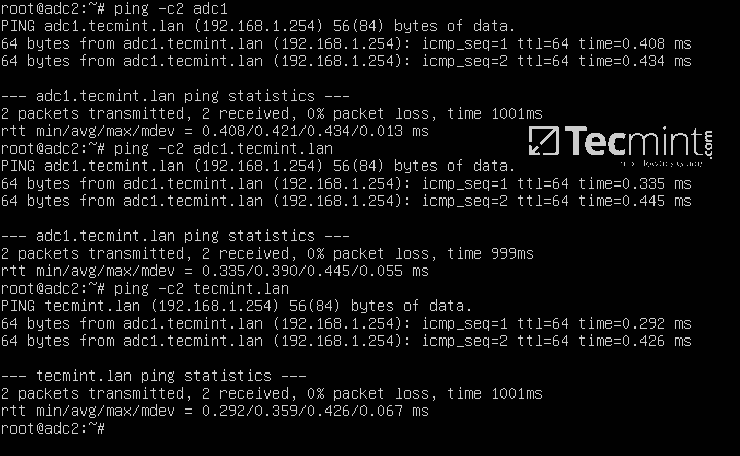

4、為了測試 DNS 解析是否正常,使用一系列 ping 命令測試,命令後分別為簡寫名, FQDN 名和域名,如下圖所示:

在所有測試用例中,Samba4 AD DC DNS 伺服器都應該返回主域控伺服器的 IP 地址。

驗證 Samba4 AD 環境 DNS 解析是否正常

5、最後你需要注意的是確保這個主機跟域控伺服器時間同步。你可以通過下面的命令在系統上安裝 NTP 客戶端工具來實現時間同步功能:

# apt-get install ntpdate

6、假設你想手動強制本地伺服器與 samba4 AD DC 伺服器時間同步,使用 ntpdate 命令加上主域控伺服器的主機名,如下所示:

# ntpdate adc1

與 Samba4 AD 伺服器進行時間同步

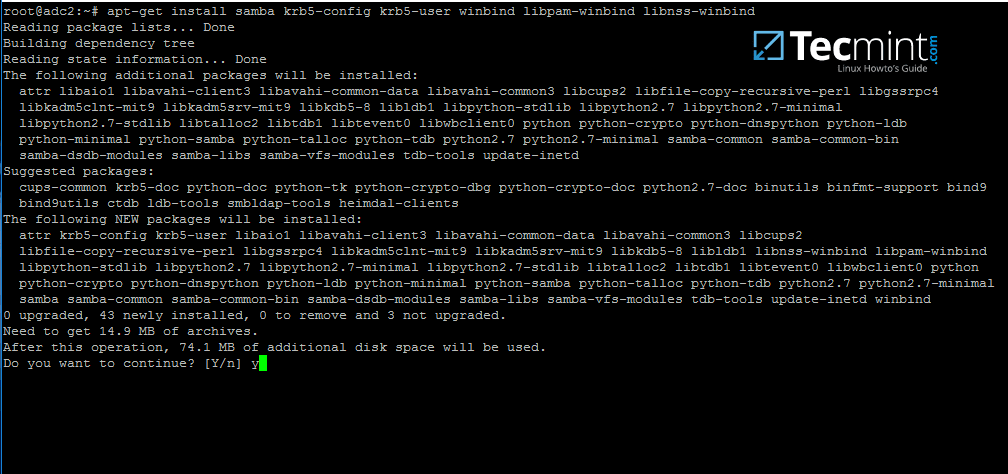

第 2 步:安裝 Samba4 必須的依賴包

7、為了讓 Ubuntu 16.04 系統加入到你的域中,你需要通過下面的命令從 Ubuntu 官方軟體庫中安裝 Samba4 套件、 Kerberos 客戶端 和其它一些重要的軟體包以便將來使用:

# apt-get install samba krb5-user krb5-config winbind libpam-winbind libnss-winbind

在 Ubuntu 系統中安裝 Samba4

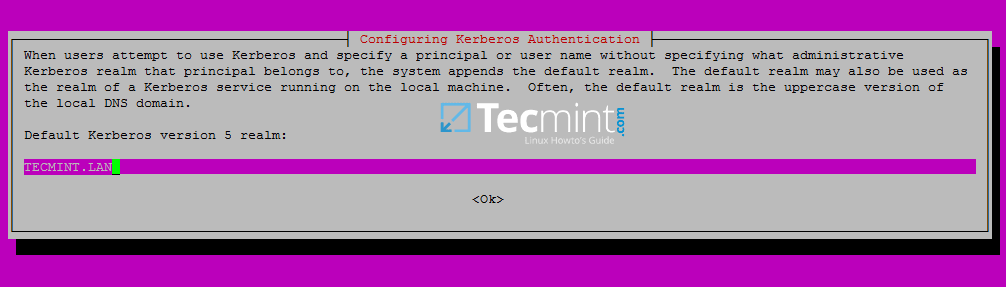

8、在安裝的過程中,你需要提供 Kerberos 域名。輸入大寫的域名然後按回車鍵完成安裝過程。

為 Samba4 配置 Kerberos 認證

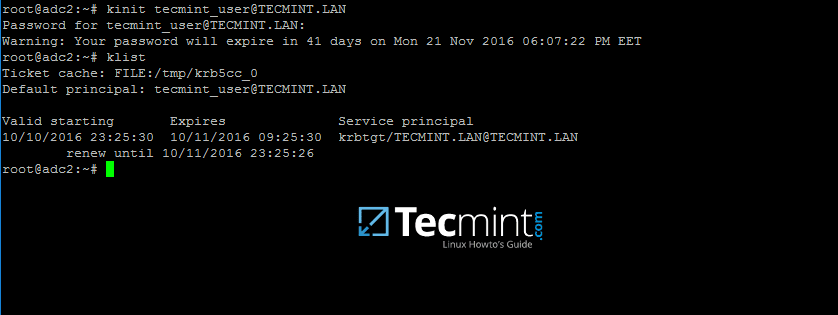

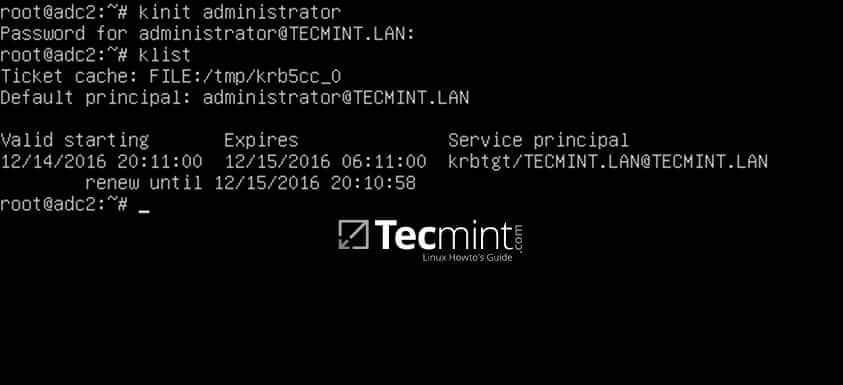

9、所有依賴包安裝完成後,通過使用 kinit 命令為域管理員請求一個 Kerberos 票據以驗證設置是否正確。使用 klist 命令來列出已授權的 kerberos 票據信息。

# kinit domain-admin-user@YOUR_DOMAIN.TLD

# klist

在 Samba4 域環境中驗證 Kerberos

第 3 步:以域控制器的身份加入到 Samba4 AD DC

10、在把你的機器集成到 Samba4 DC 環境之前,先把系統中所有運行著的 Samba4 服務停止,並且重命名默認的 Samba 配置文件以便從頭開始。在域控制器配置的過程中, Samba 將會創建一個新的配置文件。

# systemctl stop samba-ad-dc smbd nmbd winbind

# mv /etc/samba/smb.conf /etc/samba/smb.conf.initial

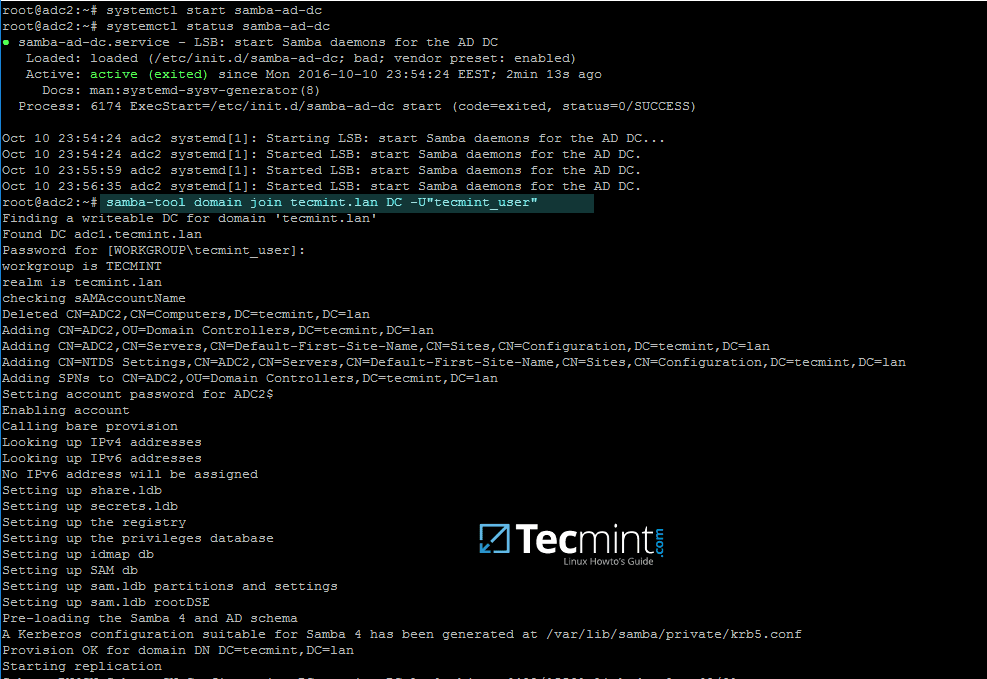

11、在準備加入域前,先啟動 samba-ad-dc 服務,之後使用域管理員賬號運行 samba-tool 命令將伺服器加入到域。

# samba-tool domain join your_domain -U "your_domain_admin"

加入域過程部分截圖:

# samba-tool domain join tecmint.lan DC -U "tecmint_user"

輸出示例:

Finding a writeable DC for domain 'tecmint.lan'

Found DC adc1.tecmint.lan

Password for [WORKGROUPtecmint_user]:

workgroup is TECMINT

realm is tecmint.lan

checking sAMAccountName

Deleted CN=ADC2,CN=Computers,DC=tecmint,DC=lan

Adding CN=ADC2,OU=Domain Controllers,DC=tecmint,DC=lan

Adding CN=ADC2,CN=Servers,CN=Default-First-Site-Name,CN=Sites,CN=Configuration,DC=tecmint,DC=lan

Adding CN=NTDS Settings,CN=ADC2,CN=Servers,CN=Default-First-Site-Name,CN=Sites,CN=Configuration,DC=tecmint,DC=lan

Adding SPNs to CN=ADC2,OU=Domain Controllers,DC=tecmint,DC=lan

Setting account password for ADC2$

Enabling account

Calling bare provision

Looking up IPv4 addresses

Looking up IPv6 addresses

No IPv6 address will be assigned

Setting up share.ldb

Setting up secrets.ldb

Setting up the registry

Setting up the privileges database

Setting up idmap db

Setting up SAM db

Setting up sam.ldb partitions and settings

Setting up sam.ldb rootDSE

Pre-loading the Samba 4 and AD schema

A Kerberos configuration suitable for Samba 4 has been generated at /var/lib/samba/private/krb5.conf

Provision OK for domain DN DC=tecmint,DC=lan

Starting replication

Schema-DN[CN=Schema,CN=Configuration,DC=tecmint,DC=lan] objects[402/1550] linked_values[0/0]

Schema-DN[CN=Schema,CN=Configuration,DC=tecmint,DC=lan] objects[804/1550] linked_values[0/0]

Schema-DN[CN=Schema,CN=Configuration,DC=tecmint,DC=lan] objects[1206/1550] linked_values[0/0]

Schema-DN[CN=Schema,CN=Configuration,DC=tecmint,DC=lan] objects[1550/1550] linked_values[0/0]

Analyze and apply schema objects

Partition[CN=Configuration,DC=tecmint,DC=lan] objects[402/1614] linked_values[0/0]

Partition[CN=Configuration,DC=tecmint,DC=lan] objects[804/1614] linked_values[0/0]

Partition[CN=Configuration,DC=tecmint,DC=lan] objects[1206/1614] linked_values[0/0]

Partition[CN=Configuration,DC=tecmint,DC=lan] objects[1608/1614] linked_values[0/0]

Partition[CN=Configuration,DC=tecmint,DC=lan] objects[1614/1614] linked_values[28/0]

Replicating critical objects from the base DN of the domain

Partition[DC=tecmint,DC=lan] objects[97/97] linked_values[24/0]

Partition[DC=tecmint,DC=lan] objects[380/283] linked_values[27/0]

Done with always replicated NC (base, config, schema)

Replicating DC=DomainDnsZones,DC=tecmint,DC=lan

Partition[DC=DomainDnsZones,DC=tecmint,DC=lan] objects[45/45] linked_values[0/0]

Replicating DC=ForestDnsZones,DC=tecmint,DC=lan

Partition[DC=ForestDnsZones,DC=tecmint,DC=lan] objects[18/18] linked_values[0/0]

Committing SAM database

Sending DsReplicaUpdateRefs for all the replicated partitions

Setting isSynchronized and dsServiceName

Setting up secrets database

Joined domain TECMINT (SID S-1-5-21-715537322-3397311598-55032968) as a DC

把域加入到 Samba4 AD DC

12、在已安裝了 Samba4 套件的 Ubuntu 系統加入域之後,打開 Samba 主配置文件添加如下行:

# nano /etc/samba/smb.conf

添加以下內容到 smb.conf 配置文件中。

dns forwarder = 192.168.1.1

idmap_ldb:use rfc2307 = yes

template shell = /bin/bash

winbind use default domain = true

winbind offline logon = false

winbind nss info = rfc2307

winbind enum users = yes

winbind enum groups = yes

使用你自己的 DNS 轉發器 IP 地址替換掉上面 dns forwarder 地址。 Samba 將會把域權威區之外的所有 DNS 解析查詢轉發到這個 IP 地址。

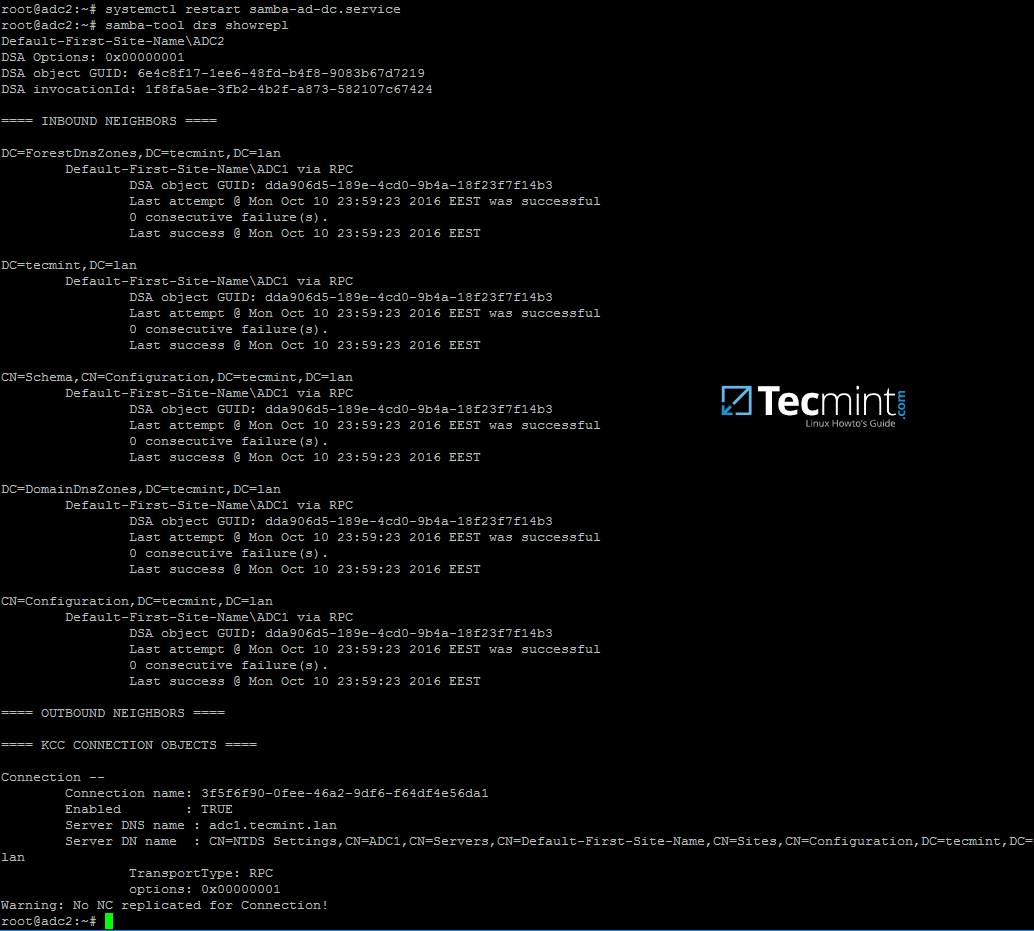

13、最後,重啟 samba 服務以使修改的配置生效,然後執行如下命令來檢查活動目錄複製功能是否正常。

# systemctl restart samba-ad-dc

# samba-tool drs showrepl

配置 Samba4 DNS

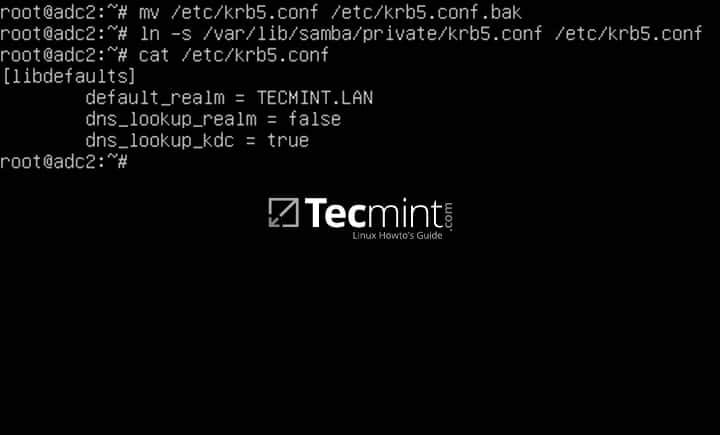

14、另外,還需要重命名原來的 /etc下的 kerberos 配置文件,並使用在加入域的過程中 Samba 生成的新配置文件 krb5.conf 替換它。

Samba 生成的新配置文件在 /var/lib/samba/private 目錄下。使用 Linux 的符號鏈接將該文件鏈接到 /etc 目錄。

# mv /etc/krb6.conf /etc/krb5.conf.initial

# ln -s /var/lib/samba/private/krb5.conf /etc/

# cat /etc/krb5.conf

配置 Kerberos

15、同樣,使用 samba 的 krb5.conf 配置文件驗證 Kerberos 認證是否正常。通過以下命令來請求一個管理員賬號的票據並且列出已緩存的票據信息。

# kinit administrator

# klist

使用 Samba 驗證 Kerberos 認證是否正常

第 4 步:驗證其它域服務

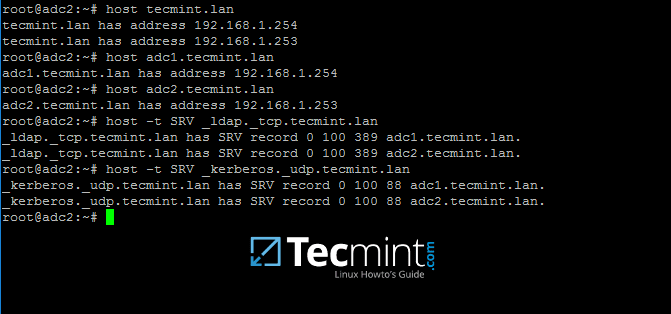

16、你首先要做的一個測試就是驗證 Samba4 DC DNS 解析服務是否正常。要驗證域 DNS 解析情況,使用 host 命令,加上一些重要的 AD DNS 記錄,進行域名查詢,如下圖所示:

每一次查詢,DNS 伺服器都應該返回兩個 IP 地址。

# host your_domain.tld

# host -t SRV _kerberos._udp.your_domain.tld # UDP Kerberos SRV record

# host -t SRV _ldap._tcp.your_domain.tld # TCP LDAP SRV record

驗證 Samba4 DC DNS

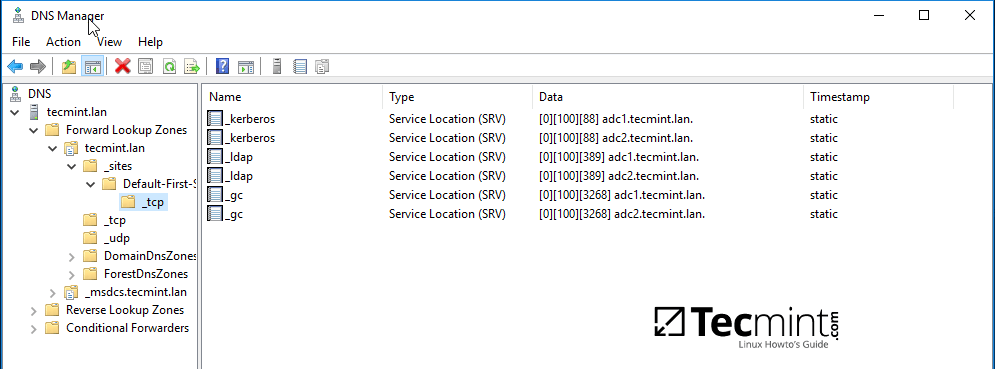

17、這些 DNS 記錄也可以從註冊過的已安裝了 RSAT 工具的 Windows 機器上查詢到。打開 DNS 管理器,展開到你的域 tcp 記錄,如下圖所示:

通過 Windows RSAT 工具來驗證 DNS 記錄

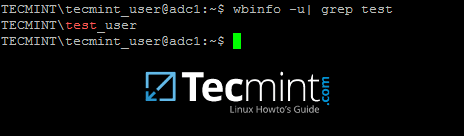

18、下一個驗證是檢查域 LDAP 複製同步是否正常。使用 samba-tool 工具,在第二個域控制器上創建一個賬號,然後檢查該賬號是否自動同步到第一個 Samba4 AD DC 伺服器上。

在 adc2 上:

# samba-tool user add test_user

在 adc1 上:

# samba-tool user list | grep test_user

在 Samba4 AD 伺服器上創建賬號

在 Samba4 AD 伺服器上驗證同步功能

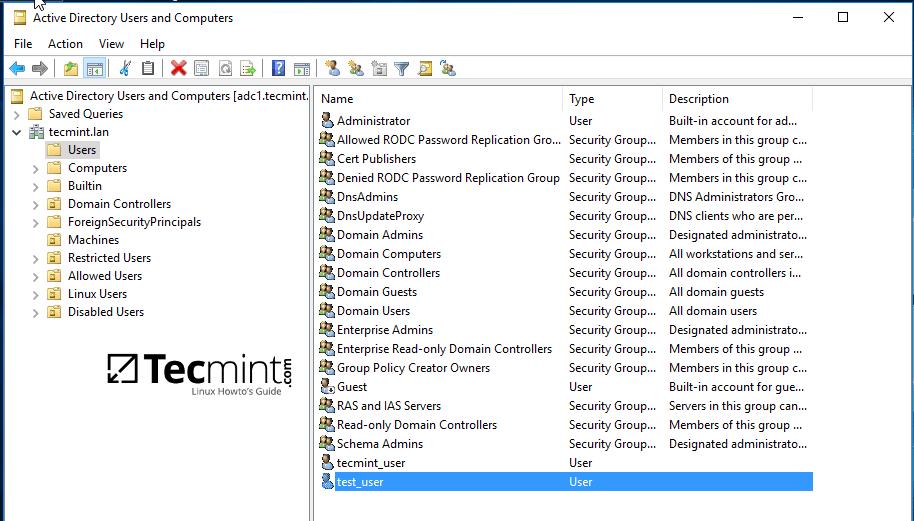

19、你也可以從 Microsoft AD DC 控制台創建一個賬號,然後驗證該賬號是否都出現在兩個域控伺服器上。

默認情況下,這個賬號都應該在兩個 samba 域控制器上自動創建完成。在 adc1 伺服器上使用 wbinfo 命令查詢該賬號名。

從 Microsoft AD UC 創建賬號

在 Samba4 AD 伺服器上驗證賬號同步功能

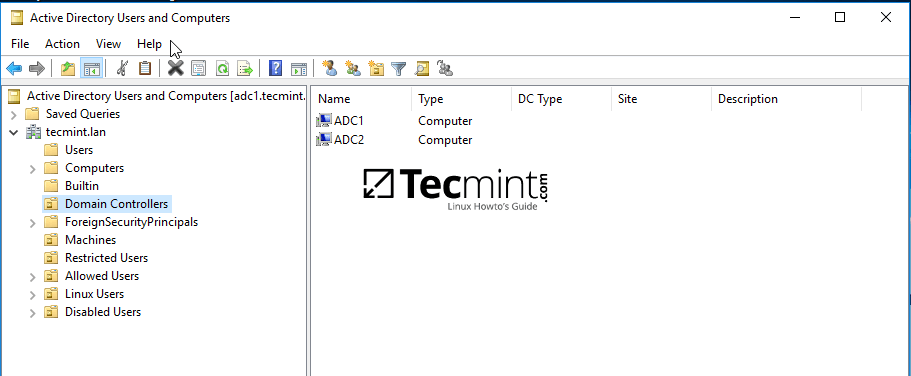

20、實際上,打開 Windows 機器上的 AD DC 控制台,展開到域控制器,你應該看到兩個已註冊的 DC 伺服器。

驗證 Samba4 域控制器

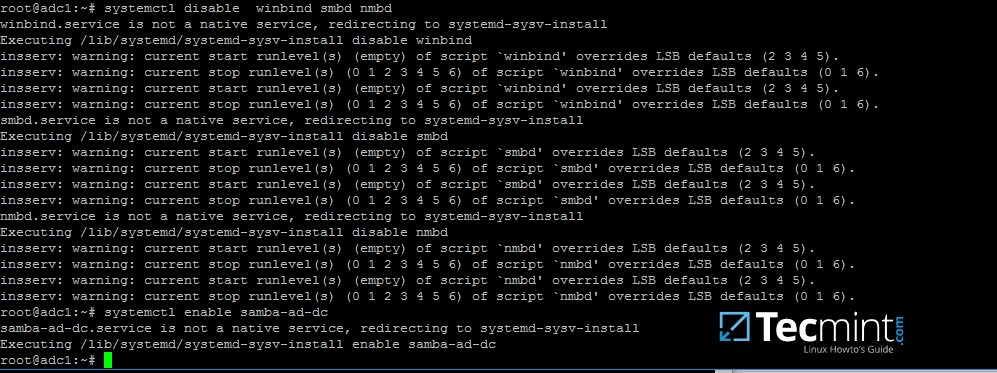

第 5 步:啟用 Samba4 AD DC 服務

21、要在整個系統啟用 Samba4 AD DC 的服務,首先你得禁用原來的不需要的 Samba 服務,然後執行如下命令僅啟用 samba-ad-dc 服務:

# systemctl disable smbd nmbd winbind

# systemctl enable samba-ad-dc

啟用 Samba4 AD DC 服務

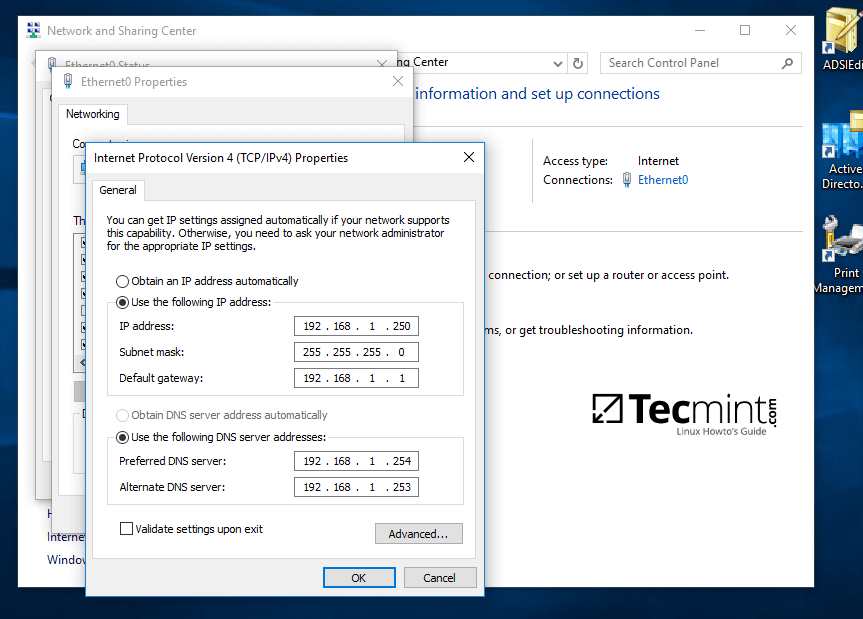

22、如果你從 Microsoft 客戶端遠程管理 Samba4 域控制器,或者有其它 Linux 或 Windows 客戶機集成到當前域中,請確保在它們的網卡 DNS 伺服器地址設置中提及 adc2 伺服器的 IP 地址,以實現某種程序上的冗餘。

下圖顯示 Windows 和 Debian/Ubuntu 客戶機的網卡配置要求。

配置 Windows 客戶端來管理 Samba4 DC

配置 Linux 客戶端來管理 Samba4 DC

如果第一台 DC 伺服器 192.168.1.254 網路不通,則調整配置文件中 DNS 伺服器 IP 地址的順序,以免先查詢這台不可用的 DNS 伺服器。

最後,如果你想在 Linux 系統上使用 Samba4 活動目錄賬號來進行本地認證,或者為 AD LDAP 賬號授予 root 許可權,請查看在 Linux 命令行下管理 Samba4 AD 架構 這篇教程的 第 2 步和第 3 步。

作者簡介:

我叫 Ravi Saive,TecMint 網站博主。一個喜歡在網上分享技術知識及經驗的電腦極客和 Linux 系統專家。我的大多數的伺服器都運行在 Linux 開源平台上。關注我:Twitter ,Facebook 和 Google+ 。

via: http://www.tecmint.com/join-additional-ubuntu-dc-to-samba4-ad-dc-failover-replication/

作者:Ravi Saive 譯者:rusking 校對:jasminepeng

本文轉載來自 Linux 中國: https://github.com/Linux-CN/archive