Linux中國

如何在 Linux/Unix 系統中驗證埠是否打開

在 Linux 或者類 Unix 中,我該如何檢查某個埠是否被佔用?我又該如何驗證 Linux 伺服器中有哪些埠處於監聽狀態?

驗證哪些埠在伺服器的網路介面上處於監聽狀態是非常重要的。你需要注意那些開放埠來檢測網路入侵。除了網路入侵,為了排除故障,確認伺服器上的某個埠是否被其他應用程序佔用也是必要的。比方說,你可能會在同一個系統中安裝了 Apache 和 Nginx 伺服器,所以了解是 Apache 還是 Nginx 佔用了 # 80/443 TCP 埠真的很重要。這篇快速教程會介紹使用 netstat 、 nmap 和 lsof 命令來檢查埠使用信息並找出哪些程序正在使用這些埠。

如何檢查 Linux 中的程序和監聽的埠

1、 打開一個終端,如 shell 命令窗口。 2、 運行以下任意一行命令:

sudo lsof -i -P -n | grep LISTEN

sudo netstat -tulpn | grep LISTEN

sudo nmap -sTU -O IP地址

下面我們看看這些命令和它們的詳細輸出內容:

方式 1:lsof 命令

語法如下:

$ sudo lsof -i -P -n

$ sudo lsof -i -P -n | grep LISTEN

$ doas lsof -i -P -n | grep LISTEN ### OpenBSD

輸出如下:

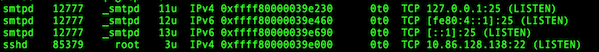

圖 1:使用 lsof 命令檢查監聽埠和程序

仔細看上面輸出的最後一行:

sshd 85379 root 3u IPv4 0xffff80000039e000 0t0 TCP 10.86.128.138:22 (LISTEN)

sshd是程序的名稱10.86.128.138是sshd程序綁定 (LISTEN) 的 IP 地址22是被使用 (LISTEN) 的 TCP 埠85379是sshd任務的進程 ID (PID)

方式 2:netstat 命令

你可以如下面所示使用 netstat 來檢查監聽的埠和程序。

Linux 中 netstat 語法

$ netstat -tulpn | grep LISTEN

FreeBSD/MacOS X 中 netstat 語法

$ netstat -anp tcp | grep LISTEN

$ netstat -anp udp | grep LISTEN

OpenBSD 中 netstat 語法

$ netstat -na -f inet | grep LISTEN

$ netstat -nat | grep LISTEN

方式 3:nmap 命令

語法如下:

$ sudo nmap -sT -O localhost

$ sudo nmap -sU -O 192.168.2.13 ### 列出打開的 UDP 埠

$ sudo nmap -sT -O 192.168.2.13 ### 列出打開的 TCP 埠

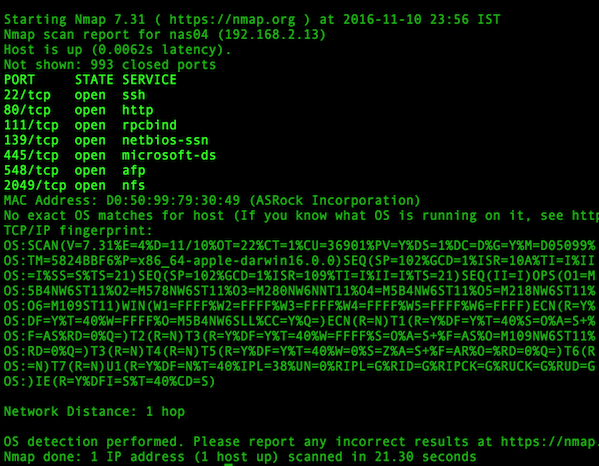

示例輸出如下:

圖 2:使用 nmap 探測哪些埠監聽 TCP 連接

你可以用一句命令合併 TCP/UDP 掃描:

$ sudo nmap -sTU -O 192.168.2.13

贈品:對於 Windows 用戶

在 windows 系統下可以使用下面的命令檢查埠使用情況:

netstat -bano | more

netstat -bano | grep LISTENING

netstat -bano | findstr /R /C:"[LISTING]"

via: https://www.cyberciti.biz/faq/unix-linux-check-if-port-is-in-use-command/

作者:VIVEK GITE 譯者:GHLandy 校對:oska874

本文轉載來自 Linux 中國: https://github.com/Linux-CN/archive

對這篇文章感覺如何?

太棒了

0

不錯

0

愛死了

0

不太好

0

感覺很糟

0

More in:Linux中國

捐贈 Let's Encrypt,共建安全的互聯網

隨著 Mozilla、蘋果和谷歌對沃通和 StartCom 這兩家 CA 公司處罰落定,很多使用這兩家 CA 所簽發證書的網站紛紛尋求新的證書籤發商。有一個非盈利組織可以為大家提供了免費、可靠和安全的 SSL 證書服務,這就是 Let's Encrypt 項目。現在,它需要您的幫助

Let's Encrypt 正式發布,已經保護 380 萬個域名

由於 Let's Encrypt 讓安裝 X.509 TLS 證書變得非常簡單,所以這個數量增長迅猛。

關於Linux防火牆iptables的面試問答

Nishita Agarwal是Tecmint的用戶,她將分享關於她剛剛經歷的一家公司(印度的一家私人公司Pune)的面試經驗。在面試中她被問及許多不同的問題,但她是iptables方面的專家,因此她想分享這些關於iptables的問題和相應的答案給那些以後可能會進行相關面試的人。 所有的問題和相應的答案都基於Nishita Agarwal的記憶並經過了重寫。 嗨,朋友!我叫Nishita Agarwal。我已經取得了理學學士學位,我的專業集中在UNIX和它的變種(BSD,Linux)。它們一直深深的吸引著我。我在存儲方面有1年多的經驗。我正在尋求職業上的變化,並將供職於印度的P

Lets Encrypt 已被所有主流瀏覽器所信任

旨在讓每個網站都能使用 HTTPS 加密的非贏利組織 Lets Encrypt 已經得了 IdenTrust的交叉簽名,這意味著其證書現在已經可以被所有主流的瀏覽器所信任。從這個裡程碑事件開始,訪問者訪問使用了Lets Encrypt 證書的網站不再需要特別配置就可以得到 HTTPS 安全保護了。 Lets Encrypt 的兩個中級證書 ...