OpenVAS:Kali Linux 中的漏洞评估工具

什么是 Kali Linux?

Kali Linux 是 Linux 渗透测试分发版。它基于 Debian,并且预安装了许多常用的渗透测试工具,例如 Metasploit Framework (MSF)和其他通常在安全评估期间由渗透测试人员使用的命令行工具。

在大多数使用情况下,Kali 运行在虚拟机中,你可以在这里获取最新的 VMWare 或 Vbox 镜像:https://www.offensive-security.com/kali-linux-vmware-virtualbox-image-download/ 。

除非你有特殊的原因想要一个更小的虚拟机占用空间,否则请下载完整版本而不是 Kali light。 下载完成后,你需要解压文件并打开 vbox 或者 VMWare .vmx 文件,虚拟机启动后,默认帐号是 root/toor。请将 root 密码更改为安全的密码。

或者,你可以下载 ISO 版本,并在裸机上执行 Kali 的安装。

升级 Kali Linux

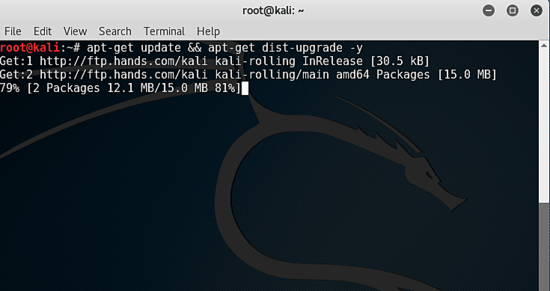

完成安装后,为 Kail Linux 执行一次完整的升级。

升级 Kali:

apt-get update && apt-get dist-upgrade -y

更新过程可能需要一些时间才能完成。Kali 目前是滚动更新,这意味着你可以从任何版本的 Kali 滚动更新到当前版本。然而它仍有发布号,但这些是针对特定 Kali 时间点版本的 VMWare 快照。你可以从任何 VMWare 镜像更新到当前的稳定版本。

更新完成后重新启动。

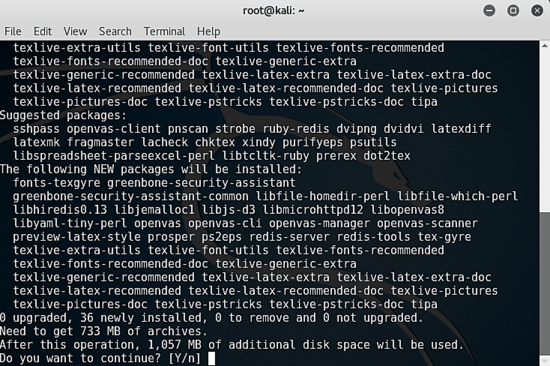

安装 OpenVAS 8

apt-get install openvas

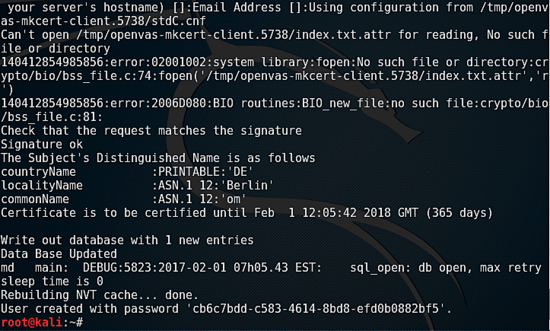

openvas-setup

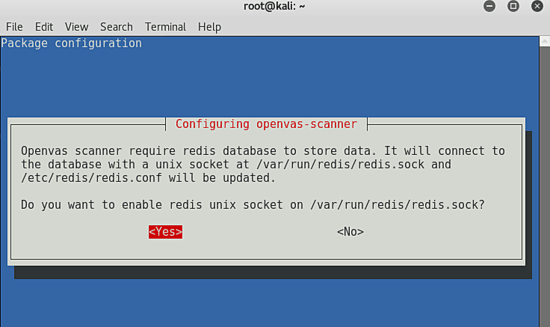

在安装中,你会被询问关于 redis 的问题,选择默认选项来以 UNIX 套接字运行。

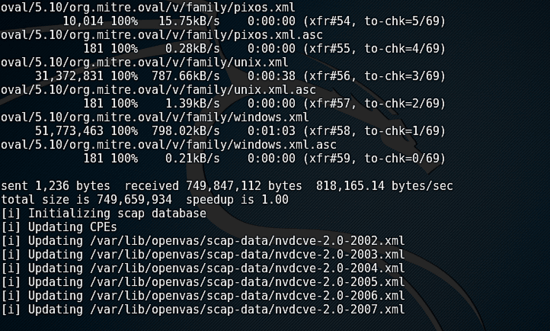

即使是有快速的网络连接,openvas-setup 仍需要很长时间来下载和更新所有所需的 CVE、SCAP 定义。

请注意 openvas-setup 的命令输出,密码会在安装过程中生成,并在安装的最后在控制台中打印出来。

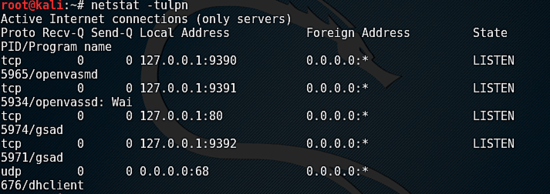

验证 openvas 正在运行:

netstat -tulpn

在 Kali 中运行 OpenVAS

要在 Kali 中启动 OpenVAS:

openvas-start

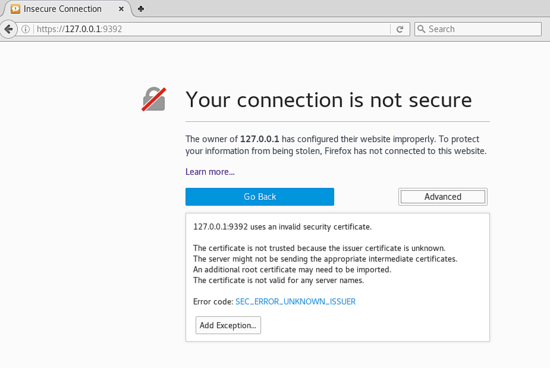

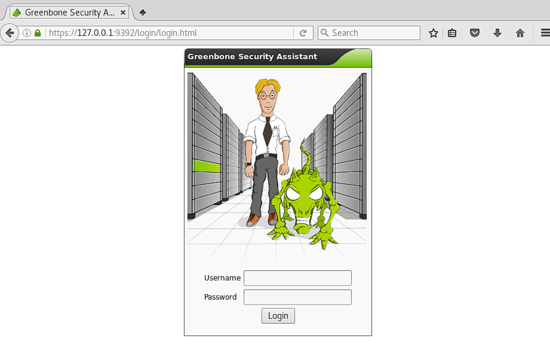

安装后,你应该可以通过 https://127.0.0.1:9392 访问 OpenVAS 的 web 程序了。

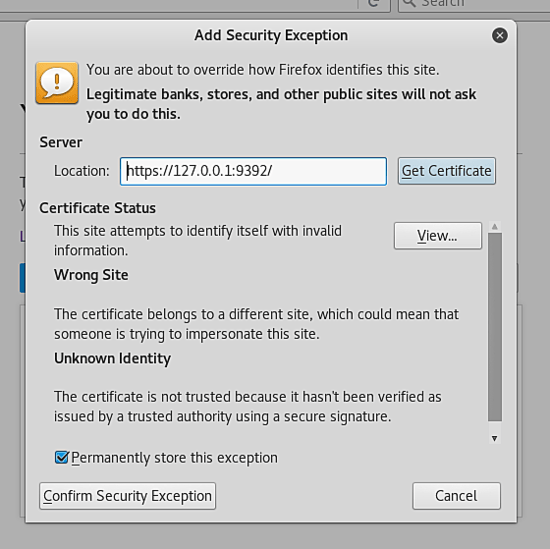

接受自签名证书,并使用 openvas-setup 输出的 admin 凭证和密码登录程序。

接受自签名证书后,你应该可以看到登录界面了。

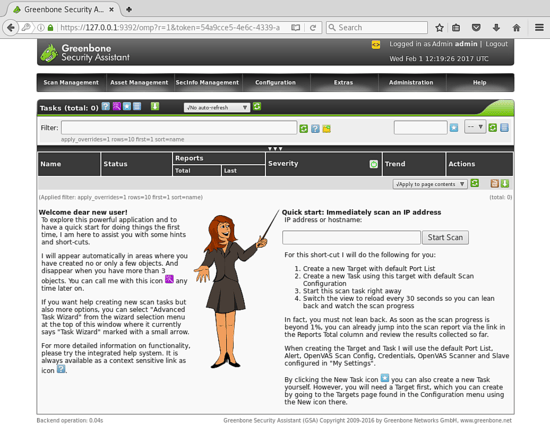

登录后,你应该可以看到下面的页面:

从此,你应该可以使用向导配置自己的漏洞扫描了。

我建议阅读文档。请注意漏洞评估导向(取决于 OpenVAS 可能尝试利用的配置)及其在网络上生成的流量以及网络上可能对服务/服务器和主机/设备产生的 DOS 影响。

(题图:pixabay.com, CC0)

via: https://www.howtoforge.com/tutorial/openvas-vulnerability-assessment-install-on-kali-linux/

本文转载来自 Linux 中国: https://github.com/Linux-CN/archive